Ob in der Cloud, am heimischen Laptop oder über das Smartphone – persönliche Daten sind heute ständig im Umlauf. Umso sensibler wird es, wenn plötzlich Hinweise auftauchen, dass private Nachrichten mitgelesen, Kontozugriffe manipuliert oder Standortdaten ungewollt weitergegeben werden. Die Ursachen reichen von technischer Nachlässigkeit über Phishing bis hin zu gezielten Zugriffen durch Personen aus dem nahen Umfeld. Der Beitrag erklärt, welche Anzeichen ernst genommen werden sollten, welche ersten Schritte zur digitalen Sicherung sinnvoll sind – und wann es notwendig wird, rechtlich verwertbare Beweise für einen gezielten Datenmissbrauch zu sichern.

Wenn plötzlich etwas nicht mehr stimmt

Ungewöhnliche Aktivitäten im eigenen digitalen Umfeld sind oft schwer zu greifen. Da werden plötzlich alte Passwörter abgelehnt, Logins scheitern trotz korrekter Eingabe, Apps verhalten sich seltsam oder Nachrichten erscheinen als gelesen, obwohl sie nicht geöffnet wurden. Auch kleine Veränderungen am Gerät – wie neue Icons, unbekannte Programme oder geänderte Einstellungen – können ein erstes Warnsignal sein.

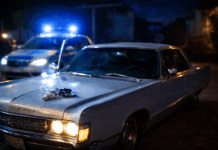

Noch kritischer wird es, wenn der Verdacht besteht, dass jemand aus dem näheren Umfeld gezielt auf Daten zugreift. Oft handelt es sich dabei nicht um klassische Hackerangriffe, sondern um gut informierte Zugriffe durch Personen, die Zugang zu Geräten, Passwörtern oder Konten haben. In solchen Fällen ziehen Betroffene manchmal spezialisierte Unterstützung wie eine Detektei in Grimma hinzu. Insbesondere dann, wenn der Verdacht auf gezielte Überwachung oder digitale Ausforschung besteht.

Erste Schritte zur Schadensbegrenzung

Sobald ein Verdacht auf Datenmissbrauch im Raum steht, ist schnelles und überlegtes Handeln gefragt. Der erste Schritt besteht darin, sämtliche Passwörter zu ändern – und zwar nicht nur bei sozialen Netzwerken oder Maildiensten, sondern auch bei Cloud-Diensten, Online-Shops und Betriebssystemzugängen. Dabei sollte jede Änderung von einem Gerät aus erfolgen, das als sicher gilt. Im Zweifel kann ein frisch zurückgesetztes Smartphone oder Laptop ohne Internetverbindung dafür genutzt werden.

Zudem lohnt es sich, die Zwei-Faktor-Authentifizierung überall zu aktivieren, wo dies möglich ist. Damit wird es deutlich schwerer, selbst mit einem erbeuteten Passwort auf ein Konto zuzugreifen. Auch Apps mit erweiterten Sicherheitsfunktionen – etwa Passwortmanager mit biometrischer Entsperrung – bieten zusätzliche Schutzschichten.

Digitale Spuren erkennen und sichern

Wenn es darum geht, Beweise für einen gezielten Eingriff zu sammeln, kommt es auf saubere Dokumentation an. Screenshots, geloggte IP-Adressen, Login-Zeiten oder auffällige Änderungen in Systemeinstellungen können hilfreich sein. Wichtig ist, diese Daten zeitnah zu sichern – bevor sie überschrieben oder gelöscht werden. Auch Mobilfunkanbieter oder Plattformen wie Google und Apple bieten oft Protokolle an, aus denen sich Zugriffe rekonstruieren lassen.

Bei ernsteren Fällen empfiehlt sich eine forensische Sicherung durch Fachleute. Das bedeutet, dass betroffene Geräte professionell gesichert und ausgewertet werden, ohne Beweise zu verfälschen. Solche Analysen sind besonders dann relevant, wenn eine Anzeige bei der Polizei in Betracht gezogen wird oder juristische Schritte notwendig sind.

Rechtliche Bewertung nicht aufschieben

Datenmissbrauch im privaten Umfeld bewegt sich oft in einer Grauzone. Einerseits gibt es ein berechtigtes Interesse an Aufklärung, andererseits dürfen Persönlichkeitsrechte nicht verletzt werden. Deshalb ist juristische Beratung in vielen Fällen sinnvoll – vor allem, wenn der Verdacht auf Überwachung durch den Partner, Familienangehörige oder Kolleg:innen besteht.

Die rechtliche Lage unterscheidet sich je nach Art des Eingriffs. Während der Missbrauch von Passwörtern oder das unbefugte Mitlesen von Nachrichten strafbar sein kann, ist etwa das Aufzeichnen von Gesprächen ohne Einwilligung eine schwere Verletzung der Privatsphäre. Auch bei Stalking oder gezielter digitaler Kontrolle gelten strenge Vorgaben – sowohl für Betroffene als auch für jene, die Beweise sichern möchten.

Persönliche Grenzen wiederherstellen

Neben der technischen und rechtlichen Seite spielt auch der emotionale Aspekt eine Rolle. Wer Ziel eines Datenangriffs wird – insbesondere durch Menschen aus dem nahen Umfeld – erlebt oft ein Gefühl von Kontrollverlust, Misstrauen und Ohnmacht. In solchen Situationen kann es hilfreich sein, Unterstützung durch Beratungsstellen oder psychosoziale Fachkräfte in Anspruch zu nehmen.

Der Wiederaufbau von digitaler Selbstbestimmung beginnt oft im Kleinen: Ein neues Gerät, ein bewusst neu eingerichtetes E-Mail-Konto oder das bewusste Löschen alter Zugänge kann symbolisch und praktisch zugleich wirken. Ziel ist es, wieder die Kontrolle über das eigene digitale Leben zu erlangen – und dabei einen klaren Blick für zukünftige Risiken zu entwickeln.

Schutz für die Zukunft

Wer einmal Ziel eines Datenmissbrauchs war, achtet oft stärker auf digitale Hygiene. Das betrifft nicht nur technische Maßnahmen, sondern auch den Umgang mit sensiblen Informationen im sozialen Umfeld. Geräte sollten mit sicheren Sperrmustern, PINs oder biometrischer Sperre versehen werden. Passwörter sollten regelmäßig erneuert und nicht mehrfach verwendet werden. Und auch im zwischenmenschlichen Bereich lohnt es sich, über Vertrauensgrenzen und Informationszugänge offen nachzudenken.

Denn nicht immer kommt die Gefahr von außen. Oft sind es Menschen, denen viel Vertrauen entgegengebracht wurde – und die dieses Vertrauen ausnutzen.